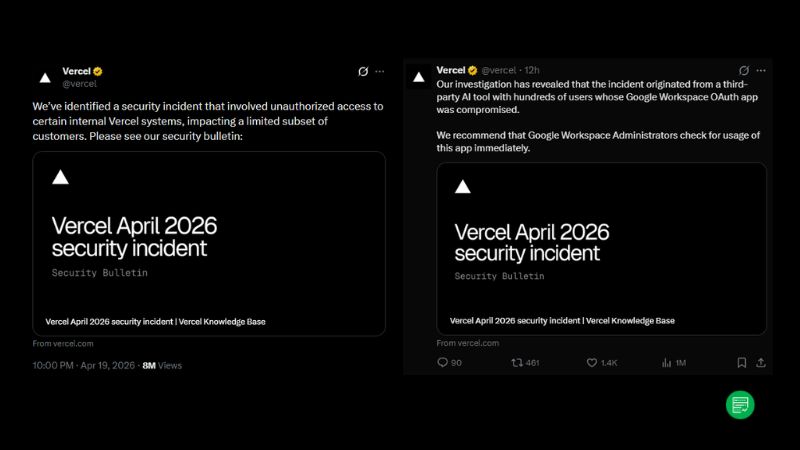

Компания Vercel подтвердила инцидент в сфере безопасности, связанный с несанкционированным доступом к части своих внутренних систем, 19 апреля 2026 года.Полный текст объявления можно прочитать здесь.Хотя компания заявила, что пострадала лишь ограниченная группа пользователей, ситуация привлекла внимание сообщества разработчиков и хостинг-провайдеров из-за характера утечки данных.

Главный вывод заключается не только в самом инциденте, но и в том, что он раскрывает о современных средах хостинга. Сегодняшние платформы делают больше, чем просто обслуживают веб-сайты — они объединяют репозитории, автоматизируют развертывание и интегрируются со сторонними инструментами. Это удобство также создает новые уровни риска.

Что произошло во время инцидента с компанией Vercel Security?

Компания Vercel подтвердила, что злоумышленник получил несанкционированный доступ к некоторым внутренним системам. Компания публично сообщила об этом инциденте и начала расследование, сотрудничая с внешними группами реагирования на инциденты и уведомив правоохранительные органы.

Предварительные сообщения указывают на то, что злоумышленник пытается продать предположительно украденные данные, заявляя о доступе к внутренним записям и информации системного уровня. Однако компания Vercel утверждает, что масштабы утечки ограничены, и продолжает оценивать полный масштаб инцидента.

На данном этапе расследование продолжается, и не все технические детали еще согласованы.

Как произошел инцидент?

Предварительные результаты расследования показывают, что инцидент не был вызван прямым взломом хостинговой инфраструктуры Vercel. Вместо этого, он, по всей видимости, связан с скомпрометированной интеграцией стороннего сервиса, подключенного через OAuth.

Современные платформы часто используют инструменты, которые связывают такие сервисы, как... Google WorkspaceИнтеграция с GitHub и внутренними панелями мониторинга упрощает рабочие процессы, но также создает дополнительные точки входа. Если один из подключенных сервисов будет скомпрометирован, это потенциально может предоставить доступ к более широким системам.

Проще говоря, злоумышленникам может и не понадобиться «взламывать серверы», если они смогут получить доверенный доступ с помощью подключенных инструментов.

Какие данные и системы могут быть подвержены риску?

Согласно сообщениям, злоумышленник мог получить доступ к некоторым внутренним системам Vercel, включая данные о сотрудниках и операционные журналы. Некоторые утверждения также указывают на утечку токенов, связанных с такими сервисами, как GitHub или системами управления пакетами.

Компания Vercel заявила, что конфиденциальные данные, такие как учетные данные для доступа к критически важной среде, были защищены. Однако доступ к некоторым неконфиденциальным данным среды и внутренним документам мог быть получен.

Важно отметить, что эти выводы все еще проверяются. Компания не подтвердила полный масштаб утечки данных, и расследование продолжается.

Почему это важно для пользователей хостинга

Современные хостинговые платформы объединяют репозитории и конвейеры развертывания. APIsи сторонние инструменты в единый рабочий процесс. Такая конфигурация ускоряет разработку, но также создает больше точек входа для злоумышленников.

Взлом одного из подключенных сервисов может привести к утечке данных не только с хостинг-аккаунта. Он может повлиять на доступ к коду, процессы развертывания и конфигурации на уровне приложения. Это становится особенно важным в условиях развития «вайб-кодирования», когда разработчики работают быстро, используя инструменты искусственного интеллекта, интеграции и автоматизированные рабочие процессы. Скорость повышает производительность, но часто сопровождается более слабым контролем над разрешениями, токенами и подключенными приложениями.

Для покупателей хостинга это меняет подход к оценке рисков. Производительность, время безотказной работы и цена по-прежнему имеют значение.Однако безопасность теперь в равной степени зависит от того, как управляются интеграции и как контролируется доступ на протяжении всего рабочего процесса.

Настоящей слабой стороной зачастую является управление доступом.

Управление доступом лежит в основе большинства современных инцидентов безопасности. Разрешения OAuth, токены API и переменные среды часто определяют, как системы взаимодействуют друг с другом.

Эти компоненты могут предоставлять доступ к:

- репозитории исходного кода

- Конвейеры развертывания

- Конфигурации приложений

- Внешние услуги

Когда эти учетные данные раскрываются или используются не по назначению, злоумышленники могут перемещаться между системами, не прибегая к взлому базовой инфраструктуры.

Рекомендация Vercel пользователям менять ключи и пересматривать интеграции отражает эту реальность. Риск заключается не столько в небезопасности самой платформы, сколько в необходимости тщательного контроля уровней доступа, окружающих её.

HostScoreМнение: Современная безопасность хостинга выходит за рамки инфраструктуры.

Vercel предоставляет надежную платформу для размещение и развертывание фронтендаЭтот инцидент не указывает на фундаментальный сбой в работе инфраструктуры. Вместо этого он подчеркивает, как изменились обязанности в сфере безопасности.

Хостинг-провайдеры обеспечивают безопасность основной среды, но пользователи и команды управляют тем, как инструменты подключаются, какие разрешения предоставляются и как обрабатываются учетные данные. По мере интеграции платформ эта общая ответственность становится все более важной.

С точки зрения хостинга, это означает, что оценка провайдера больше не сводится только к производительности сервера или цене. Она также включает в себя понимание того, как платформа обрабатывает интеграции, контроль доступа и управление учетными данными. Удобство и автоматизация остаются важными преимуществами, но они требуют более строгой операционной дисциплины.

Что следует делать после подобного инцидента?

Пользователям следует незамедлительно принять меры по проверке и обеспечению безопасности своих рабочих сред:

- Поменяйте местами ключи API и переменные среды.

- Проведение аудита подключенных приложений и разрешений OAuth.

- Проанализируйте интеграцию с GitHub и CI/CD.

- Проверьте журналы на наличие необычной активности.

- Удалите неиспользуемые или ненужные точки доступа.

Эти шаги помогают снизить риски, даже если инцидент на уровне платформы носит ограниченный характер.

Тревожный сигнал для индустрии хостинга

Платформы представляют собой экосистемы взаимосвязанных сервисов. По мере того как автоматизация и интеграция продолжают улучшать рабочие процессы разработчиков, они также создают новые виды рисков, выходящие за рамки традиционных проблем инфраструктуры.

Для пользователей и провайдеров хостинга вывод очевиден: безопасность теперь зависит не только от самой платформы, но и от того, как спроектирован и управляется весь рабочий процесс.